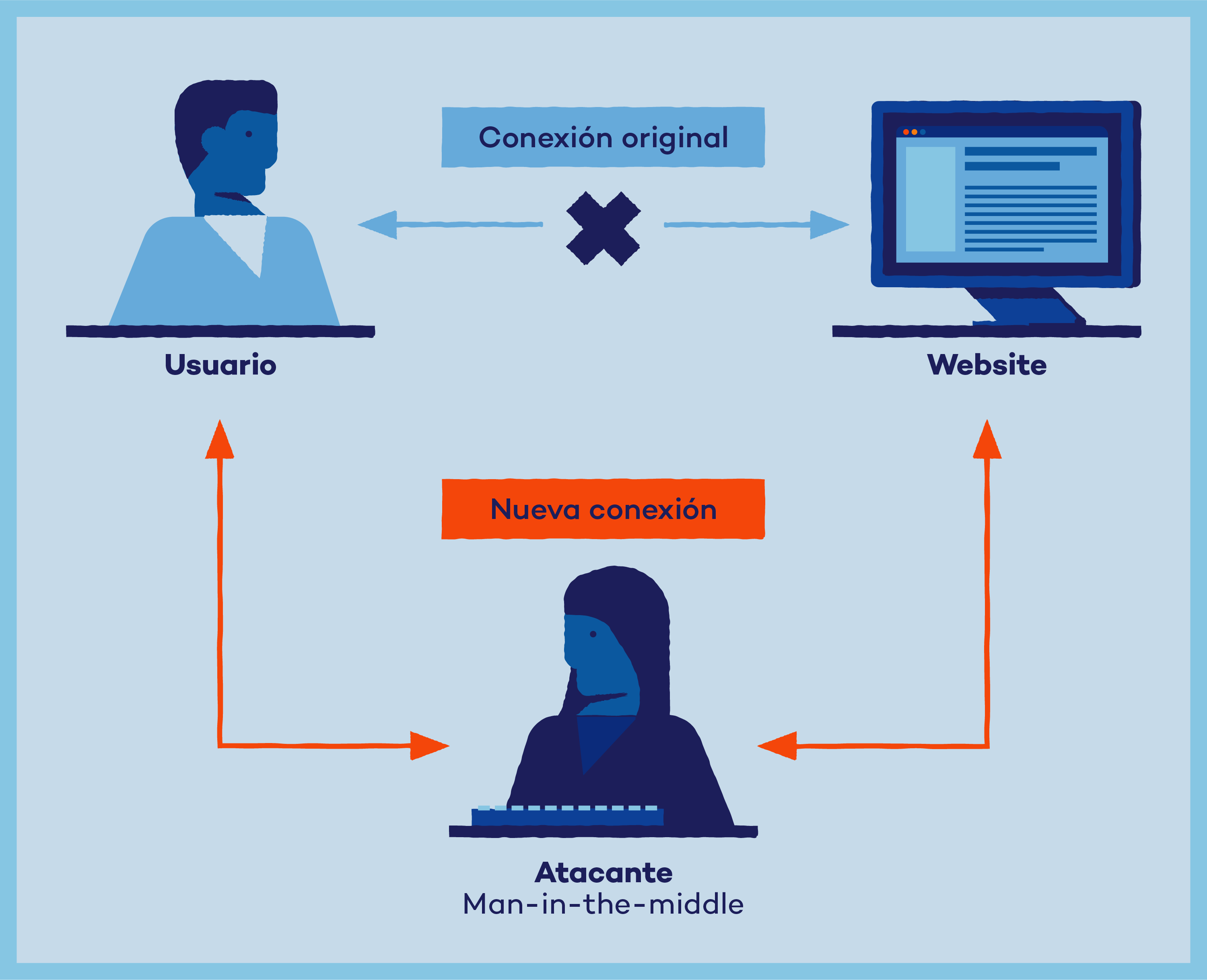

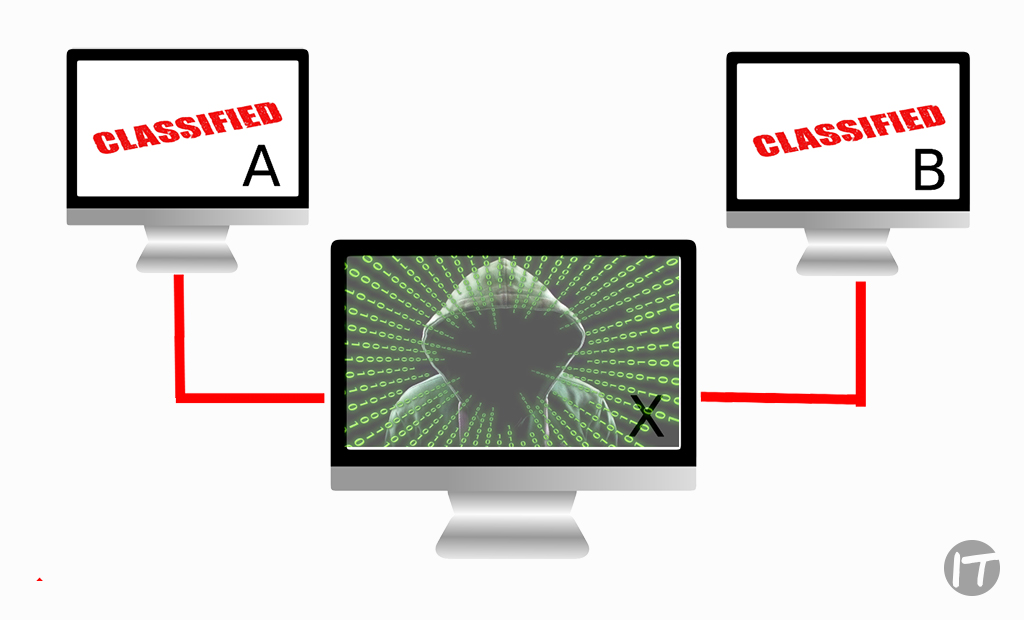

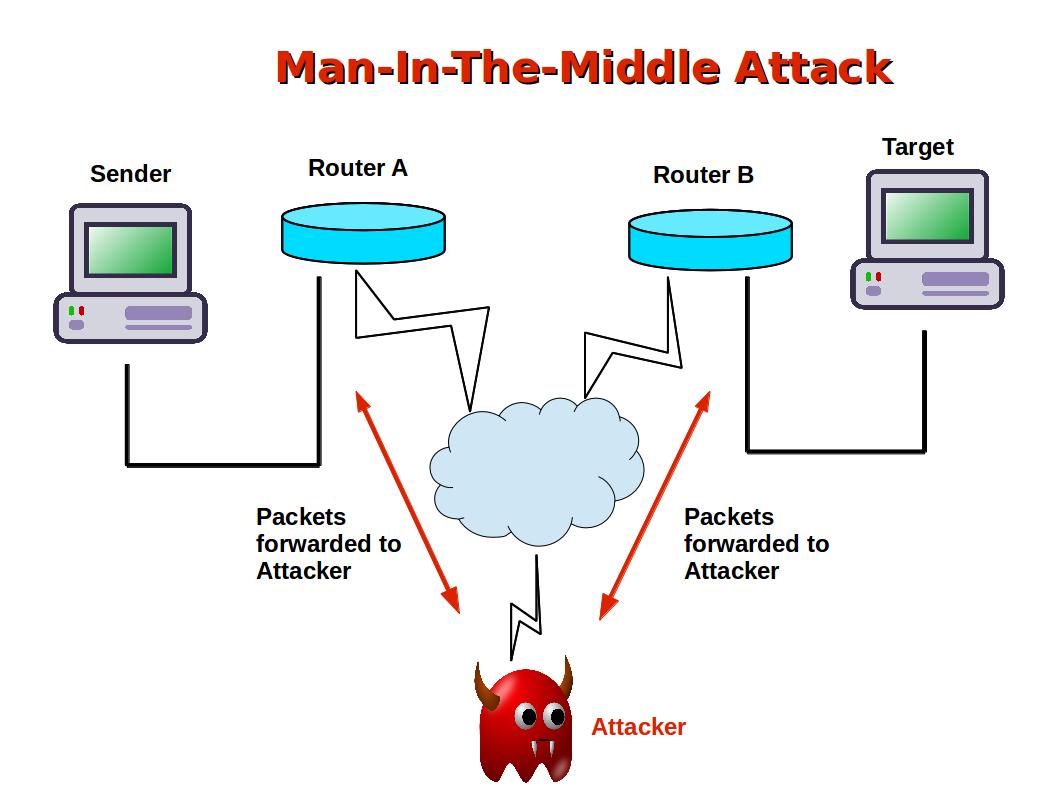

Man-in-the-Middle (MITM) attack is a cyber attack where a cybercriminal intercepts data sent between two businesses or people. The purpose of the interception is to either steal, eavesdrop or modify the data for some malicious purpose, such as extorting money.. abril 13, 2022. Un ataque Man-in-the-Middle (MITM) es un tipo de ciberataque en el que los criminales interceptan una conversación o una transferencia de datos existente, ya sea escuchando o haciéndose pasar por un participante. A la víctima le parecerá que se está produciendo un intercambio de información normal, pero al introducirse en.

Qué es un ataque de ManintheMiddle y cómo funciona

¿Qué es un ataque Man in the Middle (MitM)? (Y Cómo Prevenirlo)

Ataque Man in the middle. Características, tipos y ejemplos Ayuda Ley Protección Datos

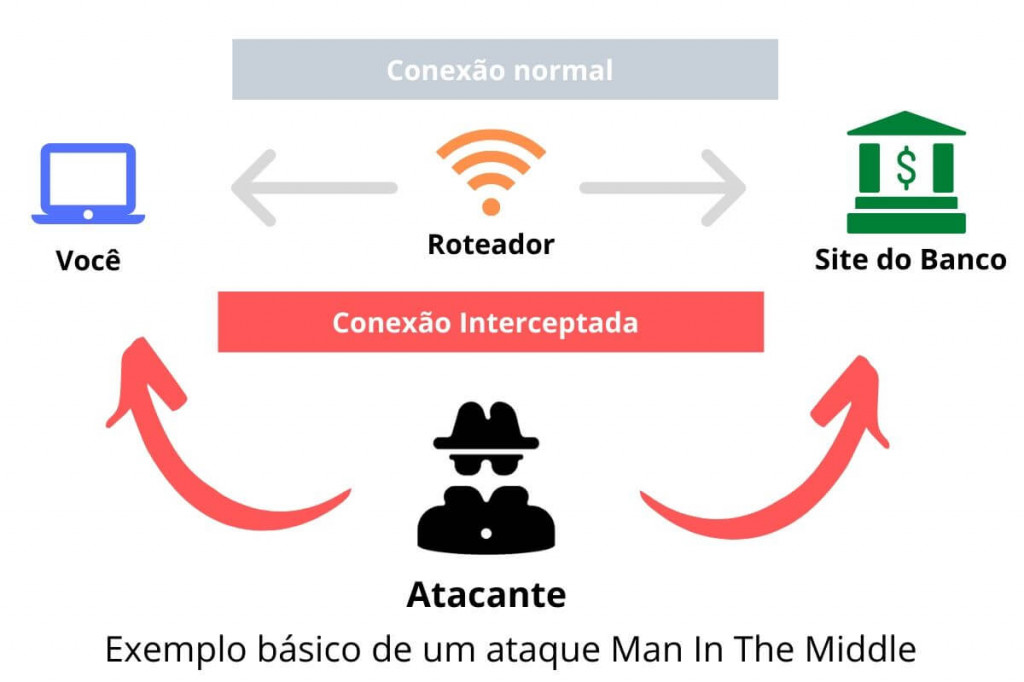

Maninthemiddle entenda o ataque e saiba como se proteger Backup Garantido

¿Qué es un ataque ManintheMiddle (MITM)? Definición y prevención

Formas de ataques ManintheMiddle que existen y cómo mitigarlos

O que é e como funciona um ataque Man In The Middle?

SindPD Ceará O que é e como funciona um ataque Man In The Middle?

Qué es un ataque de Man in the Middle y cómo funciona

Ciberseguridad ¿Qué es un ataque de Man in the Middle y cómo funciona?

ATAQUE MANINTHEMIDDLE Nivel 13 Ciberseguridad

Man In The Middle Cyber Attack

ManInTheMiddle attack Different Types and Techniques CYBERVIE

Ataque Man in The Middle (MITM), ¿qué es? Rincón de la Tecnología

Qué son los ataques Man in the Middle y cómo evitarlos

Qué es el ataque Man In The Middle

¿Qué es un Ataque maninthemiddle (mitm attack)? IONOS

Man in the Middle Attack A Havoc to Network Security Threatcop

ManintheMiddle Attacks explained, defined

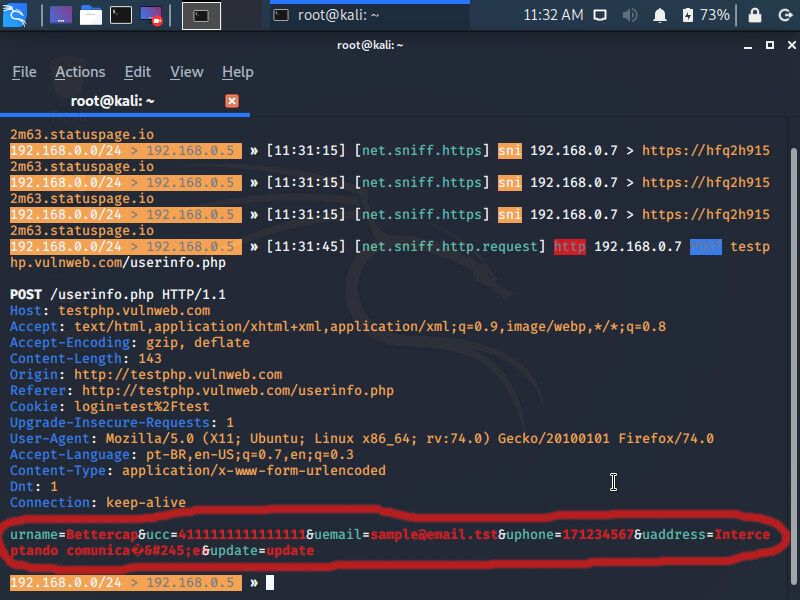

Computer Security and PGP What is a ManInTheMiddle Attack

A man-in-the-middle (MitM) attack is a type of cyberattack in which communications between two parties is intercepted, often to steal login credentials or personal information, spy on victims.. Run your command in a new terminal and let it running (don’t close it until you want to stop the attack). arpspoof -i wlan0 -t 192.000.000.1 192.000.000.52. As you can see, it’s the same command of the previous step but we switched the possition of the arguments. Till this point you’re already infiltrated to the connection between your victim.